Przestępcy od dawna wykorzystują wszystkie dostępne możliwości i narzędzia, jednak w ostatnich tygodniach ataki typu phishing, smishing i spoofing szczególnie przybrały na sile. Rząd, UKE i operatorzy zapowiedzieli wspólnie przygotowanie narzędzi, które ochronią mieszkańców Polski przed takimi oszustwami.

Co to jest phishing, smishing i spoofing?

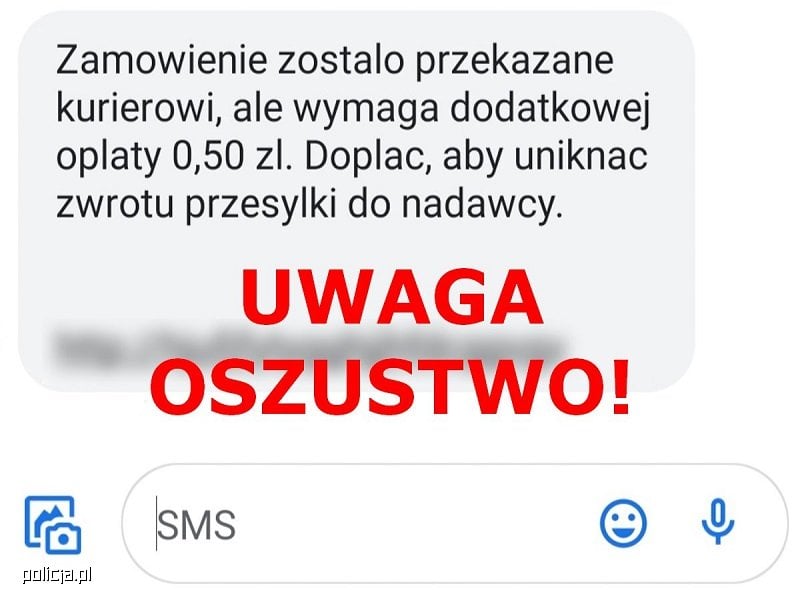

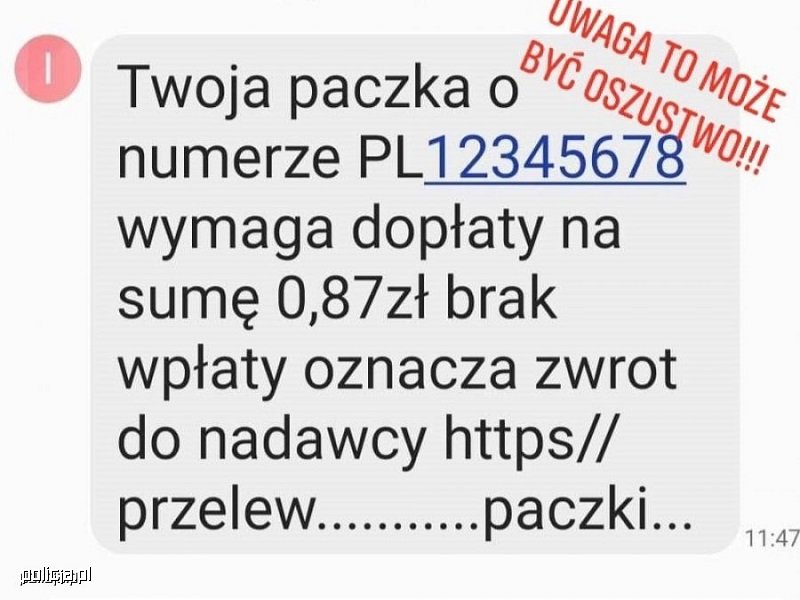

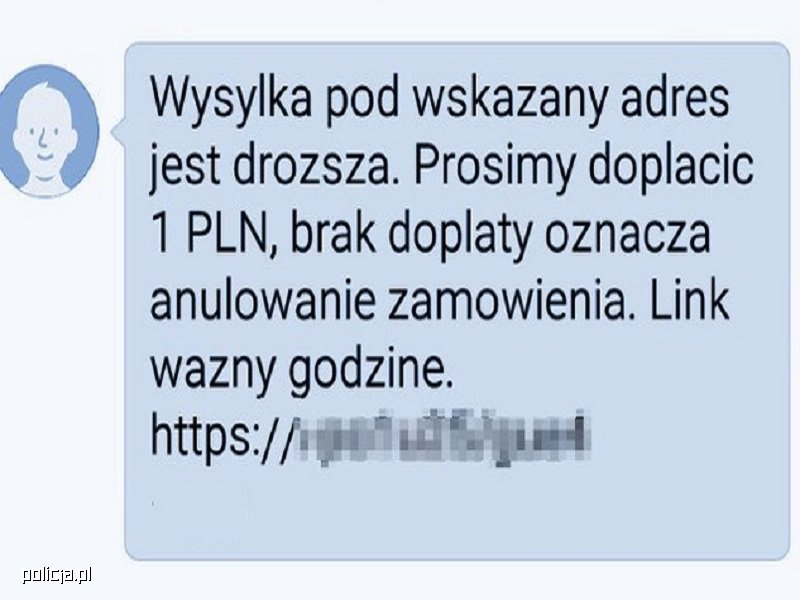

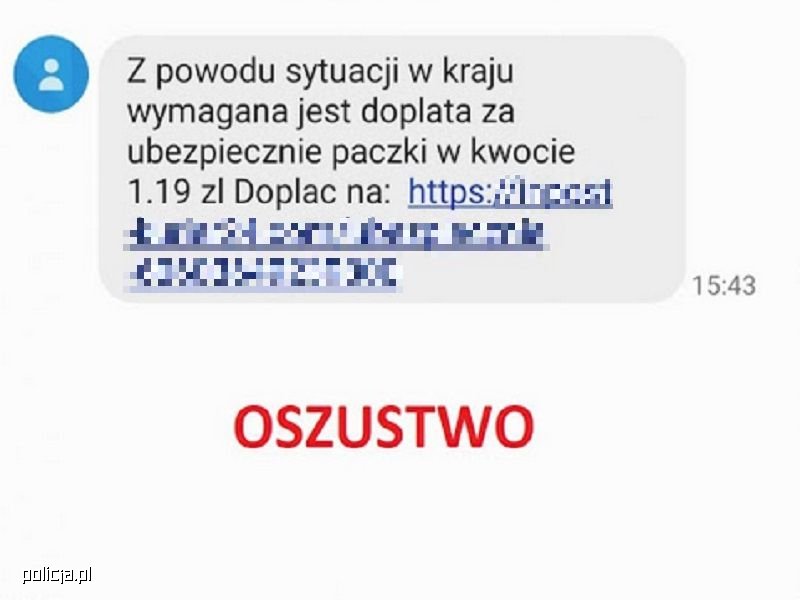

Phishing to wszelkiego rodzaju wiadomości, których nadawcy podszywają się pod znane firmy (najczęściej kurierskie, ale nie tylko) i informują – na przykład – o konieczności dopłacenia za dostarczenie rzekomo oczekującej przesyłki. W każdej wiadomości od oszustów znajduje się link, który prowadzi do fałszywej strony, udającej prawdziwą bramkę płatniczą – za jej pośrednictwem wyłudzane są dane kart płatniczych lub do logowania do bankowości internetowej.

Za pomocą phishingu można również skłonić ofiarę do zainstalowania złośliwego oprogramowania lub pobrania i otworzenia zainfekowanego pliku – w obu przypadkach przestępcy zyskują dostęp do zaatakowanego urządzenia i mogą m.in. wykraść loginy i hasła, w tym do logowania do bankowości internetowej.

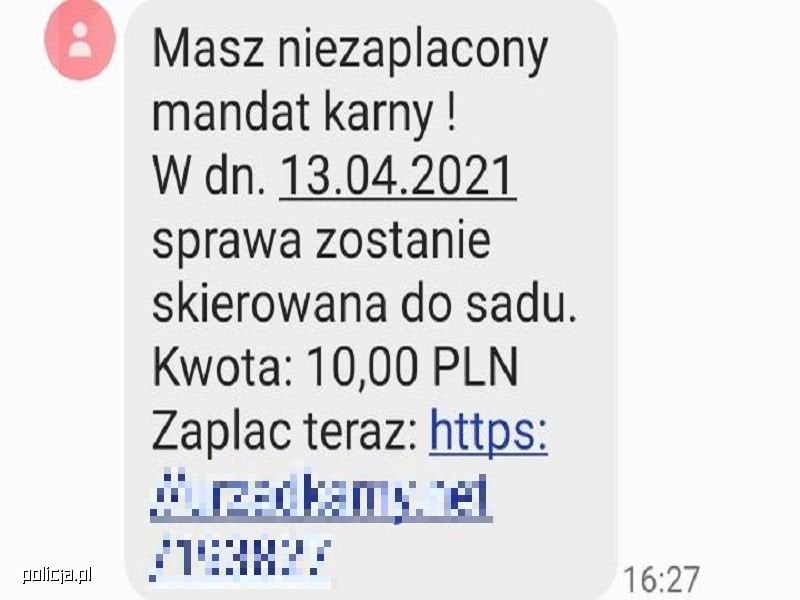

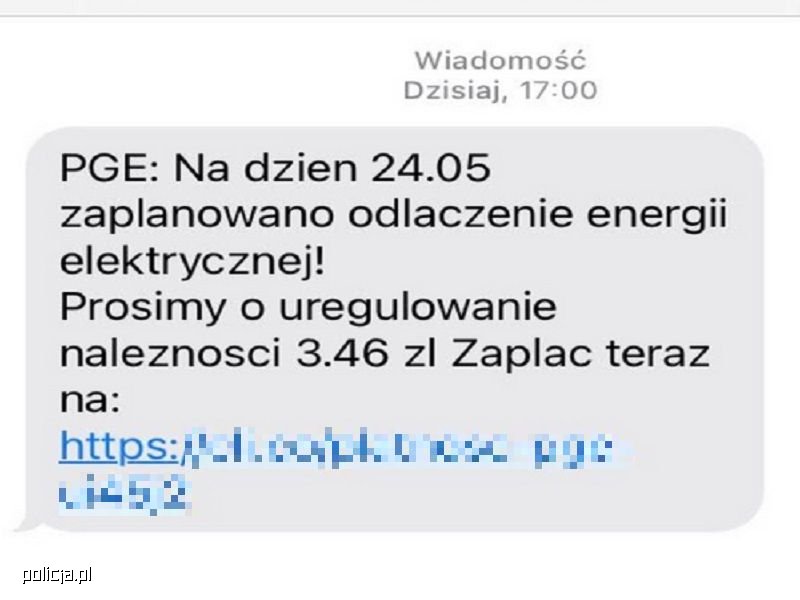

Smishing to odmiana phishingu – w tym przypadku wykorzystywane są wiadomości SMS. W nich również oszuści podszywają się pod znane firmy i informują, że ofiara najczęściej musi wpłacić niewielką kwotę, aby – na przykład – otrzymać rzekomo oczekującą przesyłkę lub też zapobiec odłączeniu prądu czy telefonu. W ostatnim czasie szczególnie często pojawiały się również SMS-y z informacją o rzekomo oczekującym przelewie na numer telefonu.

Spoofing to z kolei sytuacja, w której przestępcy podszywają się pod jakąś osobę i dzwonią do innych w jej imieniu. To bardzo niebezpieczne oszustwo, ponieważ oszuści wirtualnie „przejmują” numer telefonu swojej ofiary i w ten sposób mogą pozyskać poufne informacje. Ataki spoofingowe są coraz częstsze i nie dotyczą już tylko polityków, dlatego nikt nie powinien bagatelizować tego zjawiska.

Rząd, UKE i operatorzy ochronią Polaków przed phishingiem i smishingiem

Na dzisiejszej konferencji sekretarz stanu w KPRM ds. cyfryzacji Janusz Cieszyński wraz z prezesem Urzędu Komunikacji Elektronicznej Jackiem Oko zaprezentowali projekt rozwiązania, którego celem jest ochrona abonentów polskich sieci komórkowych przed phishingiem i smishingiem. Jeszcze w pierwszym kwartale 2022 roku, czyli do końca marca, ma być gotowy projekt stosownej ustawy, w której zawarte zostaną wypracowane wspólnie rozwiązania, pozwalające blokować złośliwe wiadomości, zanim trafią one do mieszkańców Polski.

Wśród proponowanych zmian legislacyjnych znajdują się m.in. doprecyzowanie katalogu nadużyć i zobowiązanie przedsiębiorcy telekomunikacyjnego do zapobiegania smishingowi, a także współpracy z CSIRT NASK, który odpowiedzialny będzie za przygotowanie odpowiednich wzorców wiadomości. Ponadto operatorzy będą zobowiązani do niezwłocznego blokowania krótkich wiadomości tekstowych (SMS) zawierających treści zawarte przez CSIRT NASK we wzorcu wiadomości.

W związku z tym planowane jest nadanie uprawnień przedsiębiorcom telekomunikacyjnym do przetwarzania SMS-ów w celu wyszukiwania szkodliwych wzorców wiadomości oraz blokowania tych, które pasują do utworzonego przez NASK wzorca. Do tych ostatnich dostęp będą mieli operatorzy, Urząd Komunikacji Elektronicznej i Policja.

Cyfryzacja KPRM tłumaczy, że zespół ekspertów ds. cyberbezpieczeństwa w NASK będzie zbierał z różnych źródeł informacje o treści złośliwych SMS-ów i na ich podstawie przygotowywał klastry (w formie specjalnych hashów) – na przykład „paczka wstrzymana”, „niedopłaty”, „należność”. Następnie budowane będą wzorce regularnie pokrywające dane klastry, które zostaną poddane testom pod kątem „false-positive”-ów i pokrycia danych klastów. Po tym wzorce trafią na listę, dostępną dla operatorów, UKE i Policji – dzięki temu ci pierwsi będą mogli blokować oszukańcze wiadomości przed dostarczeniem ich klientom (po przetworzeniu ich pod kątem występowania wzorca).

Jeśli natomiast chodzi o spoofing, nie przedstawiono jeszcze planowanych rozwiązań, aczkolwiek w przeszłości mówiło się na przykład o możliwości dodania dodatkowego znaku (na przykład „*”) przed numerem telefonu, jeżeli system wykryje, że podszywa się pod niego osoba trzecia. Dzięki temu na ekranie telefonu nie wyświetli się informacja, że dzwoni osoba, która padła ofiarą spoofingu.