Twoje konto w mediach społecznościowych jest warte znacznie więcej, niż może się wydawać. Jeśli nie chcesz, by stało się narzędziem wykorzystywanym przez jedną z farm trolli, lepiej skorzystaj z poniższej rady.

Polskie konta cenniejsze niż kiedykolwiek

Rok 2020 to czas, w którym dzieje się bardzo wiele, zwłaszcza w Polsce. Stan epidemii, początek budowy sieci 5G, wybory prezydenckie i rosnące jak grzyby po deszczu nowe teorie spiskowe sprawiają, że intensywnie poszukujemy w internecie informacji na temat tego, co dzieje się wokół nas.

Niestety, obok rzetelnych, sprawdzonych wiadomości publikowanych w zweryfikowanych źródłach, pojawiają się również dezinformacja i chęć wywołania paniki w społeczeństwie. Przyczyniają się do tego fake newsy rozprzestrzeniane przez tzw. farmy trolli, czyli osoby posługujące się fikcyjnymi bądź kradzionymi kontami w mediach społecznościowych. To właśnie na nich publikowane są informacje rozprzestrzeniane przez niczego nieświadomych, uczciwych użytkowników social mediów, którzy uwierzyli w jedną z głoszonych teorii.

Szczególnym zaufaniem wśród pozostałych użytkowników cieszą się konta o długiej i bogatej historii, które publikowanym informacjom nadają wiarygodności. Są to właśnie takie konta, jak…Twoje.

Z możliwości publikacji w Twoim imieniu z pewnością chcieliby skorzystać zarówno zwolennicy jednej z opcji politycznych, głosiciele teorii spiskowych czy popularyzatorzy fake newsów, a do kradzieży tożsamości wystarczy naprawdę niewiele – czasem tylko kilka niepozornych kliknięć na podstawionej stronie internetowej.

Jak zabezpieczyć swoje konto?

Nie ma złotego środka, dzięki któremu nasza wirtualna tożsamość stanie się bezwzględnie bezpieczna. Można jednak podjąć szereg działań, które skutecznie przeszkodzą niepowołanym osobom w zyskaniu dostępu do naszych danych.

Po pierwsze, przeglądając internet należy zachować bezwzględną czujność. Przede wszystkim, nie należy klikać w linki, co do których pochodzenia nie mamy pewności. Jeśli na Facebooku czy innej platformie społecznościowej otrzymamy wiadomość zachęcającą do wejścia na określoną stronę internetową od osoby, z którą na co dzień nie utrzymujemy kontaktu, bezpieczniej będzie nie klikać. Osobiście kilka dni temu otrzymałem od mojej koleżanki wiadomość widoczną na poniższym screenie. Wiadomości o treści podobnej do tej wyraźnie świadczą o tym, że czyjeś konto zostało ukradzione.

Podobnie w przypadku wiadomości e-mail. Banki, operatorzy telekomunikacyjni czy firmy kurierskie raz po raz przestrzegają o tym, by nie klikać w linki przesyłane w wiadomościach e-mail i logować się do ich systemów informatycznych wyłącznie z wykorzystaniem odnośnika na oficjalnej stronie internetowej.

Po drugie, dobrą praktyką jest korzystanie z dostępnych menadżerów haseł, pozwalających na wygenerowanie odrębnego hasła do każdej strony wymagającej logowania, bez konieczności ich zapamiętywania. Jeśli zaś nie chcemy korzystać z tych aplikacji, warto dysponować choćby kilkoma, różnymi od siebie hasłami i używać ich zamiennie, okresowo aktualizując.

Po trzecie, nie powinno się korzystać ze stron internetowych wymagających logowania za pośrednictwem cudzych urządzeń, co do których stanu zabezpieczeń nie możemy być pewni, jak również korzystając z publicznych hot spotów. Obecnie operatorzy telefonii komórkowej oferują na tyle duże paczki danych, nawet w tańszych abonamentach i ofertach na kartę, że korzystanie z publicznych punktów dostępu do internetu w zdecydowanej większości przypadków nie jest konieczne.

Po czwarte, bardzo dobrym rozwiązaniem jest korzystanie z dwuskładnikowego logowania, zwanego również dwuetapową weryfikacją bądź weryfikacją logowania. Owszem, jest to dość uciążliwe zabezpieczenie, jednak jego wysoka skuteczność z pewnością warta jest poświęcenia tych kilku dodatkowych kliknięć.

To właśnie nad tym zabezpieczeniem chciałbym się zatrzymać na dłużej.

Dwuetapowa weryfikacja – czym jest, jak działa?

Jedną z najskuteczniejszych metod zabezpieczenia naszych wirtualnych kont jest dwuetapowa weryfikacja, czyli konieczność potwierdzenia logowania z każdego nowego urządzenia przy pomocy innego, już zaufanego. Logując się po raz pierwszy z danego smartfona, laptopa czy tabletu otrzymamy stosowne powiadomienie na adres e-mail, numer telefonu bądź dotychczas zaufanych urządzaniach. Dopiero potwierdzenie przy pomocy jednego z wymienionych narzędzi pozwoli na dostęp do naszego konta z nowej lokalizacji czy innego sprzętu.

Dla przykładu, w przypadku logowania do systemów bankowych zgodnie z wymogami dyrektywy PSD2, wymagane jest podanie kodu z narzędzia autoryzacyjnego, na przykład wygenerowanego przy pomocy zarejestrowanej aplikacji mobilnej czy wysłanego na numer telefonu podany do wiadomości banku w momencie zakładania konta czy aktualizacji danych.

W przypadku kont poczty e-mail czy w mediach społecznościowych działa to bardzo podobnie. Niestety, dwuetapowa weryfikacja często nie jest włączona jako zabezpieczenie domyślne, dlatego poniżej publikujemy instrukcje, jak dokonać tego w przypadku kilku najpopularniejszych platform internetowych.

Procedury są do siebie bardzo podobne, dlatego w przypadku pozostałych dostawców usług, o ile oferują takie zabezpieczenie, również nie będzie problemu z jego aktywacją.

Konto Microsoft

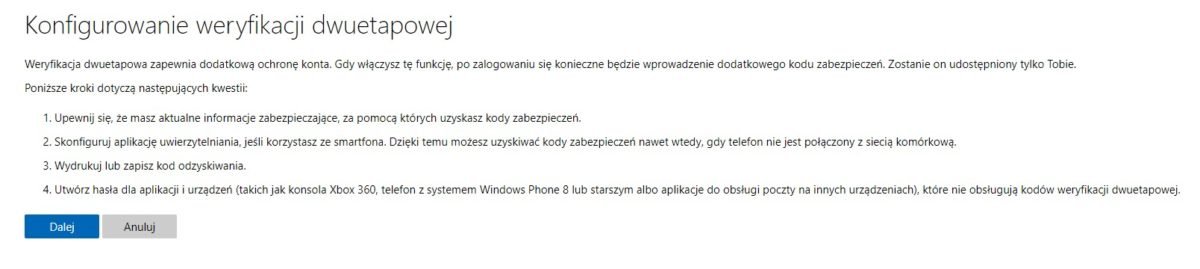

W przypadku konta Microsoft, wymaganego chociażby do korzystania z systemu Windows 10, poczty Outlook czy pakietu Office, włączenie weryfikacji dwuetapowej jest banalne:

- Przejdź na stronę Ustawienia zabezpieczeń i zaloguj się za pomocą konta Microsoft.

- W obszarze Weryfikacja dwuetapowa wybierz pozycję Konfiguruj weryfikację dwuetapową, aby ją włączyć, lub Wyłącz weryfikację dwuetapową, aby ją wyłączyć.

- Postępuj zgodnie z instrukcjami.

Wystarczą trzy proste kroki i nasz profil w usługach giganta z Redmond jest bezpieczny.

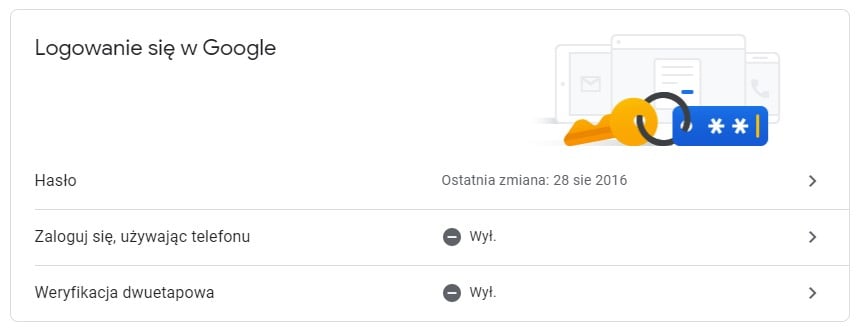

Konto Google

Z usług dostarczanych przez firmę Google korzysta praktycznie każdy z nas. Wyszukiwarka, poczta Gmail, Dokumenty, YouTube czy system Android to najpopularniejsze z nich. Jak możemy zabezpieczyć swoje konto u tego dostawcy?

- Otwórz swoje konto Google

- W panelu użytkownika po lewej stronie kliknij Bezpieczeństwo.

- W sekcji Logowanie się w Google kliknij Weryfikacja dwuetapowa.

- Kliknij Rozpocznij.

- Wykonaj instrukcje wyświetlane na ekranie.

Kroków nieco więcej niż w przypadku Microsoftu, ale w dalszym ciągu procedura jest dziecinnie prosta.

Apple ID

Firma z Cupertino również udostępnia swoim klientom dwuetapową weryfikację. Sposoby jej aktywacji różnią się w zależności od tego, czy korzystamy ze smartfona iPhone czy komputera Mac.

iPhone:

- Wybierz kolejno opcje Ustawienia > [Twoje imię i nazwisko] > Hasło i ochrona.

- Stuknij opcję Włącz uwierzytelnianie dwupoziomowe.

- Stuknij opcję Dalej.

Mac:

- Wybierz kolejno menu Apple > Preferencje systemowe, a następnie kliknij opcję Apple ID.

- Kliknij opcję Hasło i ochrona pod swoim imieniem i nazwiskiem.

- Kliknij opcję Włącz uwierzytelnianie dwupoziomowe.

W przypadku Apple istnieją różne sposoby aktywacji dwuskładnikowego logowania w zależności od zainstalowanej wersji systemu operacyjnego. Szczegóły dostępne są na stronie internetowej pomocy technicznej producenta.

Szczególnie atrakcyjnym łupem dla cyberprzestępców są właśnie konta w serwisie Facebook. To przy pomocy tego medium społecznościowego najchętniej rozmawiamy ze znajomymi i to w nim dzielimy się istotnym dla nas informacjami.

Dodatkowo, logowanie do Facebooka jest tożsame z logowaniem do Messengera i Instagrama, co tym bardziej zwiększa wartość naszego konta. Jak je zabezpieczyć?

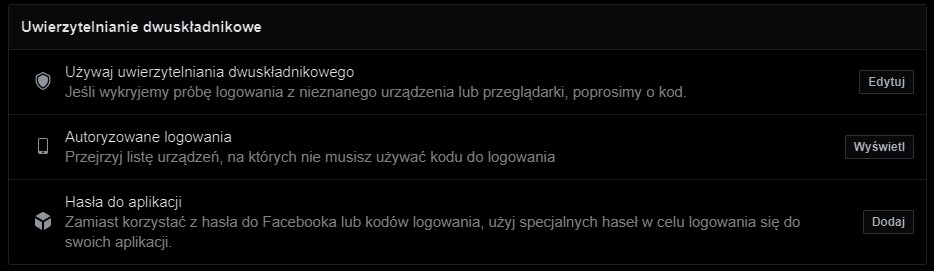

- Przejdź do menu Ustawienia bezpieczeństwa i logowania.

- Przewiń w dół do opcji Używaj uwierzytelniania dwuskładnikowego i kliknij Edytuj.

- Wybierz metodę zabezpieczającą, którą chcesz dodać, i postępuj zgodnie z instrukcjami wyświetlanymi na ekranie.

Serwis Facebook szerzy się szczególnym upodobaniem osób promujących nieprawdziwe wiadomości i teorie spiskowe, dlatego, z perspektywy kradzieży internetowej tożsamości, o bezpieczeństwo logowania do tego serwisu powinniśmy się zatroszczyć w szczególności.

Platforma Twitter wydaje się być niepozorna, w końcu publikowane na niej wpisy mogą liczyć zaledwie kilkaset znaków, jednak to właśnie tam pojawiają się informacje szczególnie istotne, często publikowane przez bardzo znaczące osoby, na czele z Prezydentem Stanów Zjednoczonych.

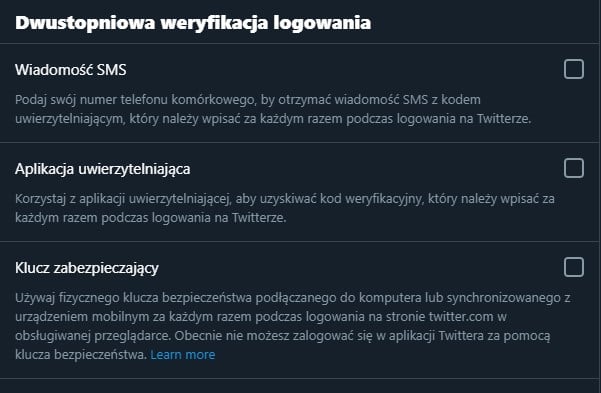

Jak zatem włączyć weryfikację logowania na Twitterze?

- Otwórz stronę ustawienia konta.

- Przejdź do zakładki „Bezpieczeństwo”.

- Wybierz opcję „Dwustopniowa weryfikacja logowania”.

- Postępuj zgodnie z instrukcjami.

Użytkownicy Twittera mogą wybierać spośród następujących metod dwustopniowego logowania: wiadomość SMS, aplikacja uwierzytelniająca, klucz uwierzytelniający.

Bezpieczeństwo przede wszystkim

Nie chcąc narażać się na kradzież internetowej tożsamości należy zawsze traktować bezpieczeństwo jako kwestię priorytetową. Dwustopniowa weryfikacja to bardzo pomocne narzędzie i, choć jego obsługa wydaje się być sporym utrudnieniem, ochrona naszych cennych danych z pewnością jest tego warta.

Niezależnie od stosowanych zabezpieczeń (nawet te najlepsze nie są doskonałe) należy zawsze i bezwzględnie stosować się do jednej, prostej reguły: zachować czujność.